AKIS Arbeitskreis Internet-Sicherheit: Unterschied zwischen den Versionen

Carbon (Diskussion | Beiträge) |

Carbon (Diskussion | Beiträge) |

||

| Zeile 1.317: | Zeile 1.317: | ||

|Bereichsleiter IT, Technische Werke Ludwigshafen am Rhein AG | |Bereichsleiter IT, Technische Werke Ludwigshafen am Rhein AG | ||

|- | |- | ||

| − | | | + | |Mi 03.11.2021 |

| − | | | + | |AKIS-46: "Ich habe nichts zu verbergen" |

| − | | | + | |Hermann Sauer |

| − | | | + | |Geschäftsführer Comidio GmbH, Eltville |

|- | |- | ||

| − | |Mi 01.12.2021 | + | |'''Mi 01.12.2021''' |

| − | |AKIS-47: So nutzen Cyberkriminelle Ihre Daten | + | |'''AKIS-47: So nutzen Cyberkriminelle Ihre Daten''' |

| − | |Ralf Benzmüller | + | |'''Ralf Benzmüller''' |

| − | |Executive Speaker G DATA SecurityLabs, Bochum | + | |'''Executive Speaker G DATA SecurityLabs, Bochum''' |

|} | |} | ||

<br /> | <br /> | ||

Version vom 29. November 2021, 16:26 Uhr

AKIS Ressourcen

Fragen, Kritik und/oder Ergänzungen bitte mailen an: Kommentar an dieter.carbon@trutzbox.de.

Vielen Dank auch im Namen von John Tracker.

Dank gilt in erster Linie Edgar Schäfer, der das Wiki implementiert und somit diesen Austausch ermöglicht hat!

Der nächste AKIS-Vortrag:

Mi 13.10.2021 AKIS-45: Hoch-Risiko Cybercrime - wenn Hacker einen Energieversorger angreifen; Michael Georgi, Bereichsleiter IT, Technische Werke Ludwigshafen am Rhein AG

Hier werden nach und nach Schwerpunkt-Ressourcen zu den Vorträgen ABCDEH ergänzt:

Link zu ABCDEH Ressourcen Wiki

Dieses Ressourcen-Wiki beinhaltet eher allgemeine Informationen, welche im Rahmen des Arbeitskreises Internet-Sicherheit (AKIS) des VDI Rheingau-Bezirksvereins besprochen wurden, oder auf die hingewiesen wurde.

Selbstverständlich sind diese Informationen auch hilfreich, wenn man sich allgemein zum Thema "Internet-Sicherheit" informieren möchte.

Teil 1 bezieht sich auf Referenzen zu AKIS-Veranstaltungen, während Teil 2 Zusammenfassungen vergangener AKIS-Veranstaltungen beinhaltet (wird erst noch gefüllt).

Die Referenzen zu AKIS-Veranstaltungen gliedern sich in die Bereiche:

- TOP-Empfehlungen -> aufrufen,

- Literatur -> aufrufen,

- Referenz-Links -> aufrufen,

- Videos -> aufrufen,

- Podcasts -> aufrufen,

- Newsletter -> aufrufen,

- Cecklisten -> aufrufen,

- AKIS-Termine -> aufrufen,

- Termine -> aufrufen,

- Tools -> aufrufen, und

- Nutzwert-Analysen -> aufrufen.

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

TOP Info-Quellen

Als Einstieg oder für die eiligen Leser sind hier sind die wichtigsten Links subjektiv zusammengestellt:

| Nr | Name | Art | Link |

|---|---|---|---|

| 1 | Bürger-CERT Sicherheitshinweise (BSI) | Newsletter | https://www.bsi.bund.de/DE/Service-Navi/Abonnements/Newsletter/Buerger-CERT-Abos/Abonnieren/abonnieren_node.html |

| 2 | Logbuch:Netzpolitik | Podcast | https://logbuch-netzpolitik.de/ |

| 3 | Netzpolitik.org | Podcast | https://netzpolitik.org/podcast/ |

| 4 | Stiftung Neue Verantwortung (SNV) | Newsletter | https://www.stiftung-nv.de |

| 5 | Cyberwar – Die Gefahr aus dem Netz (Constanze Kurz und Frank Rieger) | Buch | ISBN 978 3 570 10351 7 |

| 6 | Netzpolitischer Wochenrückblick | Newsletter | https://netzpolitik.org/newsletter/ |

| 7 | Computer und Kommunikation (DLF) | Podcast | https://www.deutschlandfunk.de/podcast-computer-und-kommunikation-beitraege.685.de.podcast.xml |

| 8 | Nachrichten, Gerüchte, Meldungen und Berichte aus der IT-Szene | Video | http://heinz-schmitz.org/ |

| 9 | Datenschutz ist Ehrensache (Datenschutzhelden, Regensburg) | Podcast | https://www.datenschutzhelden.eu/podcast-die/ |

| 10 | CC2 TV (Wolfgang Rudolph) | Video | https://cc2.tv/ |

| 11 | Elektronik-Kompendium.de (Patrick Schnabel) | Website | https://www.elektronik-kompendium.de/ |

| 12 | Der Kuketz-Blog | Blog | https://www.kuketz-blog.de/ |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Literatur

| Nr | Autor | Titel | Seiten | ISBN | |

|---|---|---|---|---|---|

| 1 | Markus Morgenroth | Sie kennen dich! Sie haben dich! Sie steuern dich!:

Die wahre Macht der Datensammler |

272 | 978 3 426 78818 9 | 2016 |

| 2 | Isaac Asimov | The Complete Robot (Englisch) | 688 | 978 0 586 05724 7 | 1982 |

| 3 | Tim Schreder | Das neue Geld | 135 | 978 3 492 30746 8 | 2018 |

| 4 | XI JINPING | China regieren | 561 | 978 7 119 09060 3 | 2014 |

| 5 | Bernhard Pörksen | Die große Gereiztheit | 256 | 978 3 446 25844 0 | 2018 |

| 6 | Constanze Kurz und Frank Rieger | Cyberwar – Die Gefahr aus dem Netz | 275 | 978 3 570 10351 7 | 2018 |

| 7 | Dr. Peter Kraft und Andreas Weyert | Network Hacking | 688 | 978 3 645 60531 1 | 2017 |

| 8 | Ralf Lankau | Kein Mensch lernt digital | 191 | 978 3 407 25761 1 | 2017 |

| 9 | John Brockman | Was sollen wir von Künstlicher Intelligenz halten? | 622 | 978 3 596 29705 4 | 2017 |

| 10 | Cathy O'Neil | Weapons of Math Destruction:

How Big Data Increases Inequality and Threatens Democracy (Englisch) |

272 | 978 0 553 41881 1 | 2016 |

| 11 | Marc Elsberg | BLACKOUT - Morgen ist es zu spät | 800 | 978 3 764 50445 8 | 2012 |

| 12 | Marc Elsberg | Zero | 496 | 978 3 734 10093 2 | 2016 |

| 13 | Kevin D. Mitnick | Die Kunst der Täuschung: Risikofaktor Mensch | 416 | 978 3 826 61569 6 | 2006 |

| 14 | George Orwell | 1984 | 384 | 3 548 25627 9 | 1948 |

| 15 | George Orwell | 1984 | 326 | 0 14 012671 6 | 1948 |

| 16 | Peter Welchering | Informantenschutz | 146 | 978 3 658 08718 0 | 2017 |

| 17 | Jens Glutsch | Zen oder die Kunst, seine Privatsphäre zu schützen | 172 | 978 3 744 83763 7 | |

| 18 | Stiftung Warentest 2021-Februar | u.a. Backup-Software S. 36, Rettungs-Software S. 42 | 2021 | ||

| 19 | Stiftung Warentest 2021-März | u.a. Antivirensoftware S. 48 | 2021 | ||

| 20 | TecChannel Compact von IDG | Security | 162 | ISSN: 2195-4747 | 2021 |

| 21 | Juan Moreno | Tausend Zeilen Lüge | 285 | 978 3 7371 0086 1 | 2019 |

| 22 | Stefan Mey | Digitale Selbstverteidigung (Journalisten Werkstatt) | 16 | 2020 | |

| 23 | Peter Welchering | Journalistische Praxis: Digitale Recherche | 44 | 978 3 658 30976 3 | 2020 |

| 24 | Peter Welchering | Mut-Journalismus

in: Journalistik, Zeitschrift für Journalismusforschung |

61-70 | 2018 | |

| 25 | Peter Welchering | Gesinnung oder Haltung

in: Journalistik, Zeitschrift für Journalismusforschung |

234-249 | ISSN: 2569-152X | 2020 |

| 26 | Kai Strittmatter | Die Neuerfindung der Diktatur | 288 | 978 3 492 05895 7 | 2019 |

| 27 | XI JINPING | China regieren II | 688 | 978 7 119 11172 8 | 2018 |

| 28 | Patrick Schnabel | Netzwerktechnik-Fibel | 322 | 2016 | |

| 29 | Patrick Schnabel | Kommunikationstechnik-Fibel | 300 | 2019 |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

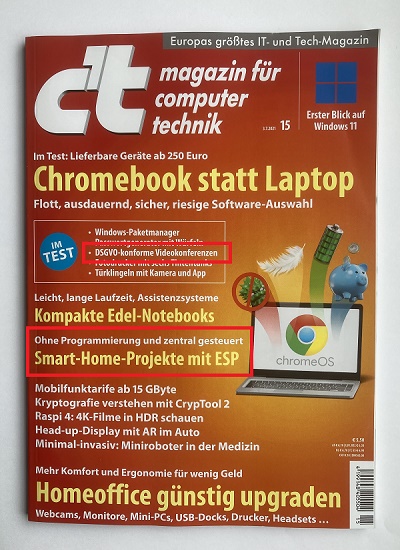

Was sagt uns c't?

GUT: S.60: 2FA-Generator Reiner SCT Authenticator

GUT: S.120: "Unterschrieben und besiegelt"

GUT: bei AKIS läuft dies unter "E mergency" (Notfallplanung).

GUT: nur schade, dass neben den kompliziert zu bedienenden Backup-Programmen nicht erwähnt wird, dass das einfache Datei-KOPIEREN und dann auf Raspi nutzen auch geht ...

GUT: Jitsi wird entsprechend gut eingestuft, nur schade, dass unerwähnt bleibt, dass man Jitsi auch selbst hosten kann ...

Zu ESP: ... Frank Ewert werden die Ohren klingeln ... zu Frank Ewerts Videos

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Referenz-Links

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Video-Links

| Nr | Video-Inhalt | Video-Link | Dauer |

|---|---|---|---|

| 1 | BBC: Video-Überwachung in China; Journalist prüft, wie schnell er in

Guiyang "gefunden" wird |

https://www.youtube.com/watch?v=pNf4-d6fDoY | 05:20 Min |

| 2 | CBS NEWS: Chinas "Social Credit Score" und Überwachungssystem | https://www.cbsnews.com/video/chinas-social-credit-score-bans-some-from-travel/ | 03:50 Min |

| 3 | Werbevideo zur Gesichtserkennung von Anbieter Axis | https://www.youtube.com/watch?v=eLK1V_wzr44 | 02:00 Min |

| 4 | Einsatz von Gesichtserkennung im Handel | https://www.youtube.com/watch?v=2l6vn_ULWi0 | 01:40 Min |

| 5 | Erster chinesischer Avatar spricht Nachrichten | https://china.liveuamap.com/en/2018/7-november-xinhuas-first-english-ai-anchor-makes-debut-at | 00:31 Min |

| 6 | MEET SOPHIA. HANSON ROBOTIC LIKE HUMAN | https://www.youtube.com/watch?v=SJ2n0wlioGg | 02:18 Min |

| 7 | Smart Home - Smart Hack

Wie der Weg ins digitale Zuhause zum Spaziergang wird |

https://media.ccc.de/v/35c3-9723-smart_home_-_smart_hack | 51:21 Min |

| 8 | Erklärvideo: Warum sind Staatstrojaner gefährlich? | https://vimeo.com/253789914 | 03:45 Min |

| 9 | 20190528 ZDF Chinas unaufhaltsamer Aufstieg - Die Welt des Xi Jinping | https://www.zdf.de/dokumentation/zdfinfo-doku/chinas-unaufhaltsamer-aufstieg-die-welt-des-xi-jinping-102.html | 74:46 Min |

| 10 | extra 3 Familie: Leben mit Sprachassistenten | https://www.youtube.com/watch?v=kty0xCgIYjA | 02:38 Min |

| 11 | Algorithmus-Wahnsinn | https://www.youtube.com/watch?v=Xt5JMXXVt1c | 02:02 Min |

| 12 | extra 3 Familie: Instagram-Stress | https://www.youtube.com/watch?v=zxC1zCAza1k | 02:23 Min |

| 13 | Ernährungswahnsinn | https://www.youtube.com/watch?v=jNP0e91tGK8 | 02:13 Min |

| 14 | extra 3 Familie: Internet-Betrüger | https://www.youtube.com/watch?v=BsxPFHFM3q4 | 01:55 Min |

| 15 | "Brexit-Room" - Das neue Escape-Spiel | https://www.youtube.com/watch?v=cH0jvLbVrNw | 02:38 Min |

| 16 | Leben mit Bewertungsportalen | https://www.youtube.com/watch?v=GCX5Ql-YsLw | 02:21 Min |

| 17 | Die wunderbare Welt der Apps | https://www.youtube.com/watch?v=LXc_wy419Fw | 02:54 Min |

| 18 | extra 3 Familie: Doktor Internet | https://www.youtube.com/watch?v=uYoNa3GSsUQ | 02:12 Min |

| 19 | WhatsApp-Gruppenchat im wirklichen Leben | https://www.youtube.com/watch?v=EcUK8pHlQPY | 02:08 Min |

| 20 | extra 3 Familie fährt ein Sport Utility Vehicle (SUV) | https://www.youtube.com/watch?v=GwgBtRghRxA | 02:02 Min |

| 21 | Ai-Da, benannt nach der britischen Mathematikerin Ada Lovelace,

ist die erste humanoide Künstlerin der Welt |

https://www.arte.tv/de/videos/090645-000-A/ai-da-ein-roboter-als-kuenstler/ | |

| 22 | Heinz Schmitz HIZ.InVideo | https://www.youtube.com/c/HeinzSchmitz-HIZ-InVideo | |

| 23 | Werbung der Zukunft: 1.500 Drohnen zeichnen gigantischen QR-Code in den Nachthimmel | https://www.youtube.com/watch?v=mj8uIr4oQRU | 02:31 Min |

| 24 | Video: China: Überwachungsstaat oder Zukunftslabor? verfügbar bis 31.05.2022 | https://www.daserste.de/information/reportage-dokumentation/dokus/videos/china-ueberwachungsstaat-oder-zukunftslabor-video-102.html | 44:01 Min |

| 25 | CCC KNX: IT-Sicherheit in vernetzten Gebäuden | https://media.ccc.de/v/Camp2019-10349-it-sicherheit_in_vernetzten_gebauden | 37:00 Min |

| 26 | Video: German Pavilion at the 17th International Architecture Exhibition —

La Biennale di Venezia |

https://2038.xyz/ | |

| 27 | BigBrotherAwards 2021 (11.06.2021 von Digitalcourage) | https://bigbrotherawards.de/ |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Podcasts

| Nr | Podcast | Podcast-Link |

|---|---|---|

| 1 | Datenschutz ist Ehrensache (Datenschutzhelden, Regensburg) | https://www.datenschutzhelden.eu/podcast-die/ |

| 2 | Computer und Kommunikation (DLF) | https://www.deutschlandfunk.de/podcast-computer-und-kommunikation-beitraege.685.de.podcast.xml |

| 3 | Netzpolitik.org | https://netzpolitik.org/podcast/ |

| 4 | Update verfügbar (BSI) | https://www.bsi.bund.de/DE/Service-Navi/Mediathek/Podcast/podcast_node.html |

| 5 | Logbuch:Netzpolitik | https://logbuch-netzpolitik.de/ |

| 6 | WirtschaftsWoche Chefgespräch | https://www.wiwo.de/podcast/chefgespraech/podcast-chefgespraech-interpol-chef-stock-erpressungsversuche-sind-der-trend-2021/27147322.html |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Newsletter (per E-Mail)

| Nr | Newsletter | Quelle | Newsletter-Link | Bemerkungen |

|---|---|---|---|---|

| 1 | Bürger-CERT Sicherheitshinweise

Newsletter "Sicher • Informiert" |

BSI | https://www.bsi.bund.de/DE/Service-Navi/Abonnements/Newsletter/Buerger-CERT-Abos/Abonnieren/abonnieren_node.html | Hinweise kommen "fallweise";

Newsletter kommt monatlich |

| 2 | "Kurzinfo" und "Infomeldung" vom

WID-Portal |

BSI | https://www.cert-bund.de/register | interessant (Nutzung eher für Profis) |

| 3 | Netzpolitische Wochenrückblick | netzpolitik.org | https://netzpolitik.org/newsletter/ | |

| 4 | Newsletter der SNV | Stiftung Neue Verantwortung | https://www.stiftung-nv.de/de/newsletter | |

| 5 | AV-TEST Newsletter

(Virenschutz Tests für Privatanwender und Unternehmen) |

AV-TEST GmbH | https://www.av-test.org/de/kontakt/newsletter/ |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Checklisten

Checkliste: Allgemeine Maßnahmen

| Nr | Maßnahme | Durchführung |

|---|---|---|

| 1 | Backups | Machen Sie 3 (mindestens 2) Sicherheitskopien auf Medien unterschiedlicher Hersteller.

Trennen Sie die Update-Medien nach dem Kopieren von Ihrer Arbeitsumgebung. Prüfen und validieren Sie die Backup-Prozesse. Backups werden regelmäßig erstellt und an Alternativ-Standorten gelagert. Regelmäßig werden die Restore-Prozesse getestet. |

| 2 | Vertrauen in Anbieter? | Prüfen Sie die Reputation und die Zukunftssicherheit Ihrer Anbieter |

| 3 | Vertrauen in Anbieter-Technik? | Können Sie sich auf die technische Sicherheits-Kompetenz Ihres Anbieters verlassen? |

| 4 | Updates | Machen Sie alle Funktions, Fehler- und Sicherheits-Updates; nutzen Sie "automatische Updates". Prüfen Sie die Aktualität Ihrer Software regelmäßig. |

| 5 | Gute Passwörter | Nehmen Sie merkwürdige Sätze und entfernen Sie manche/alle Vokale und Leerstellen. Erstzen Sie "t" z.B. durch "!" und "s" durch "?".

Ergänzen das Masterpasswort durch Applikationsspezifische Namens-Zusätze. |

| 6 | Virenscanner | Setzen Sie nur Virenscanner ein, denen Sie vertrauen. |

| 7 | Open Source Browser | Nutzen Sie Browser, die quelloffen sind und möglichst wenige Nutzerdaten speichern, bzw. weitergeben. |

| 8 | Uninteressierte Suchmaschine | Nutzen Sie Suchmaschinen, die quelloffen sind und möglichst wenige Nutzerdaten speichern, bzw. weitergeben. |

| 9 | Digitaler Nachlass | Hinterlegen Sie Ihre aktuellen Zugangsdaten (Url, Kennung und Passwort) so, dass in einem Notfall Erbberechtigte damit arbeiten können; verweisen Sie von Ihrer Patientenverfügung. |

| 10 | LAN besser als WLAN | Abgesehen, dass WLAN-Netze wesentlich leichter angegriffen werden können als LAN-Netze, sind WLAN-Netze störanfällig und bieten ggf. einen deutlich geringere Übertragungsgeschwindigkeit als LAN-Netze. |

| 11 | Festnetz- und Mobilfunkanschluss | Sofern Fesnetzredundanz zu teuer ist, sollte zumindest das Mubilfunknetz als Notersatz konzipiert sein. Im einfachsten Fall als Übertragungsalternative im Internet-Router. |

| 12 | Verteidiger Dilemma | Der Verteidiger muss alle Zugänge schützen.

Dem Angreifer genügt 1 Zugang. |

| 13 | Problem: Vernetzung | 0: ursprünglich reines lokales Netzwerk mit wenigen offsite Komponenten.

1: Unternehmen mit Kunden, Lieferanten, Partnern (und ggf. untereinander) verbunden. |

| 14 | Außenkommunikation | Sind Sie in der Außenkommunikation zurückhaltend, was Details Ihrer Schutzmaßnahmen betrifft. |

| 15 | Awareness | Führen Sie regelmäßig Awareness-Trainings durch, unterstützt durch "interne" Spear Fishing Angriffe.

Werden Sie alle Security- und Privacy-Spezialisten. Führen Sie interne Tests durch. |

| 16 | ||

| 17 | Begriffsdefinition | Erstellen/Updaten Sie Ihr Firmen-Glossar mit Quellen-Bezug und -Zeitstempel und stellen Sie es zentral zur Verfügung. |

| 18 | Beschaffungsplanung | Bei Neu- und Ersatzbeschaffungen muss immer der Information Security Impact (ISI) bewertet und berücksichtigt werden |

| 19 | Erfahrungs-Austausch | Tauschen Sie "im Verband" Erfahrungen aus. |

| 20 | Härten

(engl. Hardening) |

"Härten“ bedeutet die Entfernung aller Softwarebestandteile und Funktionen, die zur Erfüllung der vorgesehenen Aufgabe durch das Programm nicht zwingend notwendig sind. Oftmals gelingt einem Angreifer der Einbruch in einen Server durch den Missbrauch eines Programms, das auf diesem Server gar nicht installiert sein müsste. Nichtbenutzte Ports sind zu schließen. Ggf. werden sogar einzelne, nicht benötigte „Befehle“ ( die zugehörigen Betriebssystemroutinen) entfernt. |

| 21 | Inhouse Consulting | Involvieren Sie Ihre Mitarbeiter durch Anreizsystem, ggf. serous game, Wettbewerb, Preise vergeben. Animieren Sie Ihre Mitarbeiter, Firmen-Schwachstellen zu benennen. |

| 22 | Kommunikation | Kommunizieren Sie mit Geschäftspartnern verschlüsselt. |

| 23 | Load balancing | Das Operations-Support-System (OSS) ist so zu optimieren, dass ungeplante Komponenten-Abschaltungen bzw. Leistungsminderungen aufgefangen werden und teilautomatisch ausgeglichen werden können. |

| 24 | Logging | Systemzustände, Zugriffsberechtigungen, Firewall-Einstellungen und Zugriffe werden alle dokumentiert und redundant abgespeichert.

Überprüfen Sie jedes IT-Gerät auf Log-Speicherung. |

| 25 | Löschungen | Insbesondere Lösungen und Überschreibungen müssen nachvollziehbar und ggf. rückabwickelbar dokumentiert werden. |

| 26 | Multiple Sourcing | Redundanz durch Diversity, Einsatz mehrerer, paralleler, unabhängiger Softwaresysteme zur Lösung der selben Funktionalität und Prüfung bzw. Übernahme valdierter Ergbnisse. |

| 27 | Netzwerk | Vermeiden/beschränken Sie Wireless Verbindungen. |

| 28 | Notfallplan | Erstellen/Updaten und veröffentlichen Sie den abgestuften Notfallplan, auch durch Aushang in allen Räumen. Ggf. Ansprechpartner mit Mobilfunknummern. Ggf. A8 "Notfall-Memo" für Geldbeutel. |

| 29 | Notfalltraining | Simulieren Sie verschiedene Not-Situationen und trainieren Sie die entsprechenden Notfall-Konzepte. |

| 30 | Not-Telephon | Installieren Sie eine Unabhängige, offline Analog-Nebenstellenanlage mit separaten ggf. speisefreien Endgeräten zwischen den Hauptgebäuden. |

| 31 | Pattern-Recognition,

Anomalien |

Definition von üblichen Muster-Prozess-Abläufen; laufender Vergleich mit IST-Prozess-Abläufen; Erkennung von "Auffälligkeiten" |

| 32 | Penetration | Penetration-Test Teams von unabhängigen, konkurrierenden Anbietern sollen parallel und quasi-regelmäßig Einbruchsversuche vornehmen und dokumentieren. |

| 33 | PreOp-Testing | Ziel für später: "No surprises!" |

| 34 | Rechte-Konzept | Führen Sie ein zentrales Authentisierungs- und Rechte-Konzept ein. |

| 35 | Remote Support Zugriffe | Prüfen und Dokumentieren Sie alle Remote Support Zugriffe. |

| 36 | Risiko-Analyse | Führen Sie regelmäßig TOM-Risiko-Analysen durch (Technik, Organisation, Menschen).

Priorisieren Sie Daten, Anwendungen und Prozesse entsprechend der Risiko-Analyse. Analysieren Sie Ihre IT-Ressourcen bezüglich Verfügbarkeit, Zuverlässigkeit, Loyalität und Qualifikation |

| 37 | Separierung | Alle Endgeräte sowie Netz- und Speichergeräte werden bewertet und in entsprechenden, separaten Netzwerkbereichen betrieben.

Netze mit Hoch-Risiko-Komponenten werden galvanisch von anderen Netzen getrennt (air gap). Datenaustausch erfolgt über Datenträger. Operations-Support-System (OSS) und Betriebs-Support-System (BSS) und Administration-Support-System (ASS) sind kontrollierbar zu vernetzen. |

| 38 | Training | Üben Sie regelmäßig Notfälle und Notfallpläne mit "relevanten" Mitarbeitern. |

| 39 | Updates | Funktions- und insbesondere Security-Updates sind notwendig. Prüfen und validieren Sie die Update-Prozesse.

Hierbei besteht die Möglichkeit, verschlüsselte Informationen zu Externen zu übertragen. (-> Hash) |

| 40 | Vertretungsregelung | Prüfen und Updaten des Vertretungskonzepts |

| 41 | Zugriffsregelung | Berechtigungen sollen nur auf einer Need-to-know Basis erfolgen. |

| 42 | QR-Codes | NIEMALS Schnell- oder automatischer Zugriff am QR-Code-Scanner AKTIVIEREN! |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Checkliste: E-Mail

| Nr | Auffälligkeiten | Merkmale | Maßmahmen |

|---|---|---|---|

| 1 | Plausibilität | Kennen Sie den Absender?

Haben Sie diese E-Mail erwartet? |

Wenn Absender bekannt ist, aber E-Mail dennoch seltsam oder verdächtig erscheint, telefonisch bei Absender nachfragen |

| 2 | Absender-Adresse | Ist dies eine offizielle Absender-Adresse?

https://www.mainz.de (kann real sein) wirtschaftsfoerderung@stadt.mainz.de (kann real sein) wirtschaftsfoerderung.stadt.mainz@gmail.com (wahrscheinlich fake) wirtschaftsfoerderung@stadt.mainz.de.467866.com (wahrscheinlich fake) |

Website-Adresse im Internet checken; ggf. bei Absende-Firma anrufen und nach E-Mail-Adresse fragen. |

| 3 | Suggestive Aufforderungen | Dringlichkeit

… eine wichtige Mitteilung für Sie … sonst können Sie keine Mails mehr erhalten Sicherheit … bestätigen Sie HIER Ihre Sicherheitsangaben … wir haben Betrug festgestellt Neugier … Ihr Paket ist bei Ihrem Nachbarn … Sie haben gewonnen |

Prinzipiell: NICHT drängen lassen

ggf. telefonisch oder über "andere" E-Mail Adresse klären ggf. IT-Support (oder guten Freund) anfragen |

| 4 | Ansprache oder Inhalt generisch | Sehr geehrter Kunde, Kollege | Falls "seltsam":

Absender und Inhalt über alternative Wege (telefonisch; andere E-Mail-Adresse) checken. |

| 5 | Rechtschreib- oder Grammatikfehler | Inhalt klingt unprofessionell, ist fehlerbehaftet | |

| 6 | verdächtige Links | generell mit Mauszeiger über Links bewegen, ohne daraufzuklicken.

Stimmt angezeigte Adresse mit Mail-Inhalt überein? | |

| 7 | Genereller Verdacht | … falls immer noch Verdacht besteht: E-Mail löschen

ggf. vorher Screenshot zur Dokumentation machen; ggf. IT-Support und/oder Datenschutzbeauftragten informieren; ggf. Strafverfolgungsbehörde informiern. |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-Termine

In dieser Tabelle sind alle AKIS-Termine gelistet. Die nächste Veranstaltung ist "fett" markiert.

| Datum | Inhalt / Titel | Referent | Firma / "Herkunft" |

|---|---|---|---|

| Mi 02.11.2016 | Sie kennen dich! Sie haben dich! Sie steuern dich! Die wahre Macht der Datensammler | Markus Morgenroth | IT Berater, Buchautor, Speaker |

| Mi 07.12.2016 | Wie werden unsere Internetaktivitäten von kommerziellen Firmen mitbeobachtet? | Hermann Sauer | GF Comidio GmbH |

| Mi 01.02.2017 | Bilder von jedem – überall? Öffentliche und private Videoaufzeichnungen | Prof. Dr. Dieter Kugelmann | der Landesbeauftragte für den Datenschutz und die Informationsfreiheit Rheinland-Pfalz |

| Mi 01.03.2017 | Browser Fingerprinting: mich kennt doch keiner! | Gaston Pugliese | Friedrich-Alexander-Universität Erlangen-Nürnberg |

| Sa 29.04.2017 | Workshop: Browser und Surfen | Hermann Sauer | GF Comidio GmbH |

| Mi 03.05.2017 | Forensik- und Internetkriminalität | Prof. Dr. Harald Baier | Hochschule Darmstadt |

| Mi 07.06.2017 | Herausforderungen bei der Einführung von Mailverschlüsselung im Unternehmen | Hans-Joachim Giegerich | Geschäftsführer Giegerich & Partner GmbH |

| Sa 19.08.2017 | Workshop: E-Mail und -Verschlüsselung | Dieter Carbon | |

| Mi 06.09.2017 | Tatort Internet – Schwachstelle Mensch! | Markus Wortmann | Kriminologe und Polizeiwissenschaftler, Geschäftsführer SICHERES NETZ HILFT e.V. |

| Mi 04.10.2017 | IT-gestützte Wirtschaftsspionage | Timo Keim,

Guido Jost |

Landesamt für Verfassungsschutz Hessen,

Verfassungsschutz Rheinland-Pfalz |

| Mi 06.12.2017 | Daten als „wohlerworbene Rechte“ | Prof. Dr. Michael Ronellenfitsch | der Hessische Datenschutzbeauftragte |

| Mi 07.02.2018 | Warum wir es Hackern zu leicht machen | Frank Ewert | Sicherheitsberater |

| Mi 07.03.2018 | Technologie-Folgenabschätzung | Dieter Carbon | |

| Sa 21.04.2018 | Workshop: Browser und Surfen | Hermann Sauer | Comidio GmbH |

| Mi 02.05.2018 | Delikte rund um das Tatmittel Internet | Markus Wortmann | Kriminologe und Polizeiwissenschaftler, Geschäftsführer SICHERES NETZ HILFT e.V. |

| Mi 13.06.2018 | (Un-)Sicherheit bei default und weitere Gründe für Defense in depth | Christoph Linck | ESWE (Stadtwerke Wiesbaden) |

| Sa 11.08.2018 | Workshop: DS-GVO | Prof. Dr. Anne Riechert | Stiftung Datenschutz |

| Mi 17.10.2018 | Fitbit - oder wie fit sind die Bits | Markus Miettinen (Prof. Dr.-Ing. Ahmad-Reza Sadeghi) | Technische Universität Darmstadt |

| Mi 07.11.2018 | Plan A, oder: Was tun nach einem Cyber-Angriff? | Christian Schülke | schuelke.net |

| Mi 05.12.2018 | „Cyber-Index“, ein neuer Maßstab für IT-Sicherheit | Dr. Ing. Frank H. Thiele | Geschäftsführer Dr. Thiele IT-Beratung |

| Mi 06.02.2019 | Achtung, Kriminalität im Internet! | Frank Ewert | Sicherheitsberater, Vorstand SICHERES NETZ HILFT e.V. |

| Mi 20.03.2019 | Erfahrungen mit Informationssicherheits-Managementsystemen in KMUs | Hans-Joachim Giegerich | Geschäftsführer Giegerich & Partner GmbH |

| Mi 10.04.2019 | Erkenntnisse aus dem Arbeitsbereich „Digitale Güter“ | Manfred Schwarzenberg | Teamleiter Marktwächter Digitale Welt – Digitale Güter der Verbraucherzentrale RLP |

| Sa 04.05.2019 | Workshop: Browser und Surfen | Hermann Sauer | Geschäftsführer Comidio GmbH |

| Mi 05.06.2019 | Let’s be evil - „Livehacking“ mit PCs, Netzwerk und Tablet | Frank Ewert | Sicherheitsberater, Vorstand SICHERES NETZ HILFT e.V. |

| Sa 21.09.2019 | Workshop: E-Mail und -Verschlüsselung | Dieter Carbon | Comidio GmbH |

| Mi 16.10.2019 | 500 Tage Erfahrung mit der DS-GVO | Prof. Dr. Dieter Kugelmann | der Landesbeauftragte für den Datenschutz und die Informationsfreiheit Rheinland-Pfalz |

| Mi 06.11.2019 | Hacking Politics: Wie Daten und Technologien die politische Kommunikation verändern | Simon Kruschinski | Wissenschaftlicher Mitarbeiter am Institut für Publizistik, JGU, Mainz

Sprecher des Nachwuchsnetzwerks Politische Kommunikation |

| Mi 04.12.2019 | Algorithmen entscheiden nicht | Prof. Dr. Joachim Fetzer | Deutsches Netzwerk Wirtschaftsethik |

| Mi 05.02.2020 | AKIS-30: Kommunikations-Analyse: Forensik & Gefahren-Abwehr | Frank R. Walther | Geschäftsführer Synapse Networks GmbH, Gau-Algesheim |

| Mi 04.03.2020 | AKIS-31: Technische Gestaltungsmöglichkeiten von Uploadfiltern | Prof. Dr. Martin Steinebach | Fraunhofer SIT, Darmstadt,

Head of Media Security and IT Forensics |

| Mi 01.04.2020 | AKIS-32: Rechtliche Rahmenbedingungen bei der Detektion und Abwehr von Drohnen im Bereich kritischer Infrastrukturen | Eva Skobel | Wissenschaftliche Mitarbeiterin am Lehrstuhl für Öffentliches Recht und Informationsrecht, JGU Mainz |

| Mi 06.05.2020 | AKIS-33: VoIP- und IoT-Hacking | Frank Ewert | Sicherheitsberater, Vorstand SICHERES NETZ HILFT e.V. |

| Mi 03.06.2020 | AKIS-34: Digitaler Nachlass - Vorbeugen statt nachsehen! | Markus Wortmann | Kriminologe und Polizeiwissenschaftler, Geschäftsführer SICHERES NETZ HILFT e.V. |

| Mi 01.07.2020 | AKIS-35: Cyber - Angriffe, -Auswirkungen und -Abwehr | Hermann Sauer | Geschäftsführer Comidio GmbH, Eltville |

| Mi 02.09.2020 | AKIS-36: Verschlüsselung für KMUs in der Praxis | Hans-Joachim Giegerich | Geschäftsführer Giegerich & Partner GmbH |

| Mi 04.11.2020 | AKIS-37: Realität ist, was Du draus machst: Risiken der Meinungsbildung im Netz | Prof. Dr. Birgit Stark und Dr. Pascal Jürgens | Direktorin des Mainzer Medieninstituts und wissenschaftlicher Mitarbeiter am Institut für Publizistik JGU |

| Mi 02.12.2020 | AKIS-38: Neues aus der Welt der Unmanned Aerial Vehicles | Dr. Frank Fuchs | Geschäftsführer Frank Fuchs Consulting |

| Mi 03.02.2021 | AKIS-39: (Be-)Treffen uns Autonome Waffen-Systeme? | Dr. Reinhard Grünwald | Büro für Technikfolgen-Abschätzung beim Deutschen Bundestag, Berlin |

| Mi 03.03.2021 | AKIS-40: Die Verengung der journalistischen Welt - Warum unabhängiger Journalismus so stark gefährdet ist. | Peter Welchering | Medienbüro Welchering (für u.a. Deutschlandradio, ZDF, verschiedene ARD-Sender, FAZ), Stuttgart |

| Mi 05.05.2021 | AKIS-41: Smartphone-"Alternativen"? - Android LineageOS für besseren Datenschutz | Prof. Dr-Ing. Rainer Keller | Fakultät Informationstechnik, Studiengangleitung - Angewandte Informatik, Hochschule Esslingen |

| Mi 02.06.2021 | AKIS-42: "S"in IoT steht für Sicherheit? … ein Demo-Hack | Frank Ewert | Sicherheitsberater, Vorstand SICHERES NETZ HILFT e.V., Freiburg |

| Mi 07.07.2021 | AKIS-43: IT-Sicherheit von Maschinellem Lernen? | Dr. Sven Herpig | Stiftung Neue Verantwortung e. V., Berlin |

| Mi 01.09.2021 | AKIS-44: Privatsphäre kontra Sicherheit? | Linus Neumann | Sicherheitsberater und Sprecher des CCC Chaos Computer Clubs, Berlin |

| Mi 13.10.2021 (statt 6.10.) |

AKIS-45: Hoch-Risiko Cybercrime - wenn Hacker einen Energieversorger angreifen | Michael Georgi | Bereichsleiter IT, Technische Werke Ludwigshafen am Rhein AG |

| Mi 03.11.2021 | AKIS-46: "Ich habe nichts zu verbergen" | Hermann Sauer | Geschäftsführer Comidio GmbH, Eltville |

| Mi 01.12.2021 | AKIS-47: So nutzen Cyberkriminelle Ihre Daten | Ralf Benzmüller | Executive Speaker G DATA SecurityLabs, Bochum |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Termine

| Nr | Start | Ende | Veranstaltung | Ort/Veranstalter | Link | Beschreibung | Organisation |

|---|---|---|---|---|---|---|---|

| 1 | Linux Presentation Day der Hochschule Esslingen | Vorträge über WebEx | https://www.hs-esslingen.de/informatik-und-informationstechnik/fakultaet/aktuelles/news/artikel-ansicht/news/linux-presentation-day-der-hochschule-esslingen/ | Vorträge über WebEx | Hochschule Esslingen | ||

| 2 | LPD-Online 2021.1 | https://l-p-d.org/de/events/lpd_online_2021-1/start | |||||

| 3 | re:publica 2021 – „In The Mean Time“ | https://re-publica.com/de | republica GmbH

Crellestraße 12 10827 Berlin Geschäftsführung: Andreas Gebhard, Johnny Haeusler E-Mail: info(at)re-publica.de | ||||

| 4 | No-Spy Konferenz #NSK und/oder #NSKonline in 2021? | Literaturhaus Stuttgart

Breitscheidstraße 4 70174 Stuttgart |

https://no-spy.org | ||||

| 5 | BigBrotherAwards 2021 | Stadttheater, Niederwall 27, 33602 Bielefeld | https://bigbrotherawards.de/ | ||||

| 6 | Chaos Communication Congress | https://media.ccc.de |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Tools

| Nr | Anwendung | Produkt | Produkt-Funktion | Beschreibung | Link |

|---|---|---|---|---|---|

| 1 | Textverarbeitung | LibreOffice | Writer - Textverarbeitung | kostenloses, quelloffeneses Office-Paket | https://de.libreoffice.org |

| 2 | Tabellenkalkulation | LibreOffice | Calc - Tabellenkalkulation | kostenloses, quelloffeneses Office-Paket | https://de.libreoffice.org |

| 3 | Präsentationen | LibreOffice | Impress - Präsentationen | kostenloses, quelloffeneses Office-Paket | https://de.libreoffice.org |

| 4 | Zeichnungen | LibreOffice | Draw - Zeichnungen | kostenloses, quelloffeneses Office-Paket | https://de.libreoffice.org |

| 5 | Datenbanken | LibreOffice | Base - Datenbanken | kostenloses, quelloffeneses Office-Paket | https://de.libreoffice.org |

| 6 | Formeleditor | LibreOffice | Math - Formeleditor | kostenloses, quelloffeneses Office-Paket | https://de.libreoffice.org |

| 7 | Mindmap | Freeplane | kostenlose, Open Source Mindmap Software | https://www.freeplane.org/wiki/index.php/Home | |

| 8 | Internet-Browser | Iridium | kostenlose, Open Source Browser Software | https://iridiumbrowser.de | |

| 9 | Internet-Browser | Firefox | kostenlose, Open Source Browser Software | https://www.mozilla.org/de/firefox/new | |

| 10 | E-Mail Programm | Thunderbird | einschl. PGP Verschlüsselung | kostenlose, Open Source Mail Client Software | https://www.thunderbird.net/de |

| 11 | Abstimmungs-Tool | Particify | kostenlose, Open Source Web-Software | https://ars.particify.de | |

| 12 | Einplatinen UNIX-System in Tastatur | Raspberry PI400 | Test- und Übungs-Alternative zu Windows und Apple | https://www.berrybase.de/neu/raspberry-pi-400-de-kit?c=2383 |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Nutzwert-Analyse (NWA)

Hier kann das Nutzwert-Analysen Template geöffnet oder heruntergeladen werden:

NWA-Template 20210707 aufrufen

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Bemerkenswerte Veranstaltungen anderer Bezirksvereine

Hier wird auf Veranstaltungen aufmerksamgemacht, welche aus AKIS-Sicht empfehlenswert sind.

| Datum | Titel und Link | Bezirksverein | Ansprechpartner |

|---|---|---|---|

| 28.07.2021

19:00-21:00 Uhr |

Digitale Selbstverteidigung: selbstsicher surfen im Haifischbecken des wilden Westens - Browser – Addons – Einstellungen - Auswahl + Empfehlungen (Linux inside) | BV Schwarzwald e.V.

AK digIT |

E-Mail an Clemens Schweigler |

| 22.09.2021

19:00-21:00 Uhr |

Digitale Selbstverteidigung: damit private E-Mails vertraulich bleiben: - Prinzip der Ende zu Ende-Verschlüsselung - grundlegende Einstellungen (Linux inside) | BV Schwarzwald e.V.

AK digIT |

E-Mail an Clemens Schweigler |

| 24.11.2021

19:00-21:00 Uhr |

Digitale Selbstverteidigung: Linux inside: Benutzer und ihre Rechte, Admins und ihre Pflichten – Dateiberechtigungen | BV Schwarzwald e.V.

AK digIT |

E-Mail an Clemens Schweigler |

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Informationen zu den AKIS-Veranstaltungen

Hier werden nach und nach Informationen zu den einzelnen Veranstaltungen ergänzt.

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-40: Die Verengung der journalistischen Welt - Warum unabhängiger Journalismus so stark gefährdet ist. (Peter Welchering)

Peter Welcherings Präsentation

Peter Welcherings Präsentation herunterladen

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-41: Smartphone-"Alternativen"? - Android LineageOS für besseren Datenschutz (Prof. Dr.-Ing. Rainer Keller)

Prof. Kellers Präsentation

Prof. Kellers Präsentation herunterladen

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-42: "S"in IoT steht für Sicherheit? … ein Demo-Hack (Frank Ewert)

Frank Ewerts Präsentation

Frank Ewerts Präsentation herunterladen

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Frank Ewerts Videos

Während des Video-Abspielens kann mit Rechter-Maus-Klick in das Video ein Menü geöffnet werden und mit "Video speichern unter ..." das Video zum ausschließlich eigenem Gebrauch heruntergeladen werden.

- Video (Frank Ewert): Raspberry Pi

- Video (Frank Ewert): ESP-Chips

- Video (Frank Ewert): MQTT

- Video (Frank Ewert): Shodan

- Video (Frank Ewert): Sonoff

- Video (Frank Ewert): Tipp Raspion

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-43: IT-Sicherheit von Maschinellem Lernen? (Dr. Sven Herpig)

Dr. Sven Herpigs Präsentation

Dr. Herpigs Präsentation herunterladen

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-44: Privatsphäre kontra Sicherheit? (Linus Neumann)

Empfehlungen

- Made to Measure: Eine digitale Spurensuche Video

Video verfügbar bis 30.08.2022

https://www.ardmediathek.de/video/Y3JpZDovL3dkci5kZS9CZWl0cmFnLWYwZGQwNTgwLWMyNDUtNGIwZC1iNjE5LTljY2YwNDM5NmVhMQ/

Weitere Informationen zu dem Projekt:

https://www.madetomeasure.online/de/About

- Anhörung Linus Neumann zum „IT-Sicherheitsgesetz 2.0“ im Bundestags-Innenausschuss vom 01.03.2021 Video

https://www.youtube.com/watch?v=lKAwLf94URk

- Linuzifer, Linus Neumanns Youtube-Kanal Video

https://www.youtube.com/user/Linuzifer

- Logbuch Netzpolitik Podcast

Der Link zum Podcast: "LNP404 Sie haben Ihr Ziel erreicht"

https://logbuch-netzpolitik.de/lnp404-sie-haben-ihr-ziel-erreicht

Der Link zum Podcast: "LNP405 Immer alles richtig machen"

https://logbuch-netzpolitik.de/lnp405-immer-alles-richtig-machen

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

Themengebiete Linus Neumann

- Staatstrojaner

- Staatstrojaner

- Finfisher

- Pegasus

- Inhalte-Filter

- Terror, Kindesmissbrauch

- Upload Filter

- Chat-Kontrolle

- Filter (Onboard / Cloud)

- Apples Sicherheitsversprechen

- IT-Sicherheit und Gesellschaft

- Hack-Back

- Disclosure (Full und Responsible)

- BSI

- buzzwords

- KI-Einsatzmöglichkeiten

- Autonomes Fahren

- Blockchain (Bitcoin)

- Fake News

- Schutz-Apps

- Katastrophenbenachrichtigung

- Luca-App

- Corona-App

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)

AKIS-46: "Ich habe nichts zu verbergen" (Hermann Sauer)

Ressourcen-Links zu Themen des SmallTalks.

| Nr | Referenz-Link | Stichwort aus Präsentation | Inhalt |

|---|---|---|---|

| 1 | Download | Der Werbeblock … | PDF, 10 Seiten: BSI beschreibt unter "EMPFEHLUNG: IT IM UNTERNEHMEN": "Sicherer Einsatz von Jitsi Meet"

"Die bestmöglichen Rahmenbedingungen für umfassende IT-Sicherheit können erzielt werden, wenn das Videokonferenzsystem auf eigenen Systemen betrieben oder individuell bereitgestellt wird und so die volle Kontrolle und Hoheit über die Daten erhalten bleibt." |

| 2 | Link | Bitte glauben Sie nicht mir … | Buddha:"Glaube nur das, was Du selbst als wahr erkannt hast." |

| 3 | Link | 10th Allianz Risk Barometer | Zehnte Umfrage der Allianz Global Corporate & Specialty: Betriebsunterbrechung, Pandemie-Ausbruch und Cyber-Vorfälle sind die drei wichtigsten Geschäftsrisiken für 2021 – sowohl in Deutschland als auch weltweit. |

| 4 | Download | BSI: Die Lage der IT-Sicherheit in Deutschland 2021 | Das Bundesamt für Sicherheit in der Informationstechnik (BSI) beobachtet die Gefährdungslage der IT-Sicherheit in Deutschland kontinuierlich.

Der vorliegende Bericht bezieht sich auf den Zeitraum vom 1. Juni 2020 bis 31. Mai 2021 (Berichtszeitraum). Die IT-Sicherheitslage in Deutschland insgesamt war im aktuellen Berichtszeitraum angespannt bis kritisch. Dies war zum einen auf die Ausweitung der bekannten cyberkriminellen Lösegelderpressungen hin zu ergänzenden Schweigegelderpressungen (sogenannte Double Extortion) und Schutzgelderpressungen zurückzuführen. Zum anderen traten im aktuellen Berichtszeitraum jedoch auch Vorfälle auf, die eine Wirkung über die jeweils betroffenen Opfer hinaus entfalteten. |

| 5 | Link | Bitkom Studie "Wirtschaftsschutz 2021" vorgestellt | Durch Diebstahl, Spionage und Sabotage entsteht der deutschen Wirtschaft jährlich ein Gesamtschaden von 223 Milliarden Euro. Dies ist das Ergebnis der von Bitkom-Präsident Achim Berg und dem Vizepräsidenten des Bundesamtes für Verfassungsschutz, Sinan Selen, am 5.08.2021 vorgestellten Studie "Wirtschaftsschutz 2021". |

| 6 | Link | BSI-Standard 200-4 | Business Continuity Management (Community Draft)

Im IT-Grundschutz ist das Thema Business Continuity Management (BCM) bereits seit Jahren fest verankert und bietet mit dem bisherigen BSI-Standard 100-4 zum Notfallmanagement eine fundierte Hilfestellung. Die fortlaufenden Entwicklungen und Erfahrungen in den Bereichen BCM, Notfallmanagement und (IT-)Krisenmanagement sowie mit den angrenzenden BSI-Standards zur Informationssicherheit haben jedoch den Bedarf aufgezeigt, den BSI Standard 100-4 grundsätzlich zu modernisieren. |

| 7 | Link | BSI-Newsletter bestellen | Holen Sie sich die Top-News in Ihr Postfach! Der Standardlösung-Newsletter versorgt Sie mit den aktuellsten Informationen. |

| 8 | Link | SNV: „Quelle: Internet“? | Digitale Nachrichten- und Informationskompetenzen der deutschen Bevölkerung im Test. Studie der „Stiftung neue Verantwortung“ mit ernüchternden Ergebnissen (zum Herunterladen). |

| 9 | Link | HIZ.InVideo (Heinz Schmitz) | Interessantes und Aktuelles aus der IT-Szene.. |

| 10 | Link | Elektronik-Kompendium (Patrick Schnabel) | Ziel von Elektronik-Kompendium.de ist es die Themen Elektronik, Computertechnik, Kommunikationstechnik und Netzwerktechnik allgemeinverständlich zu erklären und der Allgemeinheit zu präsentieren. |

| 11 | Link | Dienstag, 09.11.2021, 17.00 Uhr: „EVA-1“ | Mittelrheinischer BV führt 1. Online-Programmier-Workshop mit dem Raspberry Pi Pico „EVA-1“ durch. Interessenten melden bei Karin Peiter und Beate Schumacher. |

| 12 | Link | Mittwoch, 10.11.2021, 18.00 Uhr: „TechnikDialog Mitte-West“ | Für den nächsten "VDI TechnikDialog Mitte-West" konnte Dr. Frank Helleis vom Max-Planck-Institut für Chemie in Mainz gewonnen werden. In seinem Vortrag betrachtet er das Thema Infektionsschutz in Schulen und Büroräumen. Die Wirksamkeit von Lüftung/Luftfilterung, Masken und Abstandhalten werden eingeordnet. |

| 13 | Link | Mittwoch, 24.11.2021, 19.00 Uhr: „Linux inside“ | Diese Basics im Vortrag sind auch für Windows-Anwender wichtig, Details und Praxiserfahrung richten sich an Linux-User und solche, die es werden wollen. Grundlegende Vorkenntnisse im Umgang mit Laptop oder Computer sind für das Verständnis von Vorteil. |

| 14 | Link | REINER SCT (2FA) | Zwei-Faktor-Authentisierung (2FA) mit Time-based One-time Password Algorithmus (TOTP): Wirkungsvoller Schutz vor Identitäts-Diebstahl, für Smartphone, Tablet, Notebook oder Desktop, bei allen führenden Online-Plattformen sofort nutzbar. |

Link zu ABCDEH Ressourcen Wiki

Hier werden nach und nach Schwerpunkt-Ressourcen zu ABCDEH ergänzt.

Link zu ABCDEH Ressourcen Wiki

-> Inhaltsverzeichnis (dieses Ressourcen-Wikis)